Q09. 이미 한계에 도달한 IPS·NDR은 왜 아직도 현장에서 사용되고 있을까요?

A. 기술 때문이 아니라, ‘제도·책임·심리’ 때문입니다.

IPS·NDR의 기술적 한계는 이미 여러 차례 지적되었습니다.

암호화가 기본이 된 환경에서 네트워크 기반 분석은

구조적으로 가시성을 잃었기 때문입니다.

그럼에도 불구하고 이 기술이 여전히 사용되는 이유는

효과가 있어서가 아니라, 버리지 못하는 구조에 있습니다.

1️⃣ ISMS 컴플라이언스의 관성

한국에서는 보안 컴플라이언스(ISMS 등)에서

여전히 “IPS 운영”이 명문화된 요구사항으로 남아 있습니다.

이 기준이 만들어질 당시에는:

- 웹 트래픽에 평문이 존재했고

- 네트워크 장비로 내용 분석이 가능했습니다.

하지만 지금은:

- 대부분의 트래픽이 TLS로 암호화되었고

- TLS 1.3, PFS(Perfect Forward Secrecy), HTTP/3 QUIC 환경에서는

중간 장비가 실제 페이로드를 보기 더 어려워졌습니다.

즉, 과거의 기준은

오늘의 네트워크 현실과 더 이상 맞지 않습니다.

그럼에도 기준은 바뀌지 않았습니다.

그 결과 IPS·NDR은

실질적인 방어 수단이 아니라,

“없으면 문제 되는 장비”로 유지됩니다.

2️⃣ ‘자동 차단’이 아니라 ‘면책용 보험’

현장에서 IPS·NDR은

대부분 Monitor(탐지) 모드로만 운영됩니다.

이유는 단순합니다.

- NDR의 탐지는 확률적(Probabilistic) 입니다.

- 누구도 NDR의 판단만 믿고

회사의 핵심 비즈니스 트래픽을 자동으로 차단하지 않습니다.

실제 SOC에서는:

“차단은 하지 말고, 알림만 보자”

라는 운영 원칙이 암묵적으로 자리 잡았습니다.

즉, IPS·NDR은

공격을 막기 위한 장비라기보다,

사고 발생 시 ‘우리는 할 만큼 했다’고 설명하기 위한 보험이 됩니다.

3️⃣ 왜 기술적으로도 한계가 분명한가요?

IPS·NDR이 구조적으로 어려운 이유는

단순히 “암호화됐다”는 말로 끝나지 않습니다.

실제로는 다음 문제가 겹칩니다.

- TLS 1.3 + PFS: 중간 장비가 패킷 내용을 복호화하기 어려움

- HTTP/3 QUIC: UDP 기반 + 암호화 통합으로 L7 가시성 저하

- 정상 도구 악용(LOLBins): 패턴보다 행위 맥락이 중요해짐

- 정상 권한 사용 공격: 계정 탈취 후 정상 트래픽처럼 보임

즉, 네트워크 장비는 점점 더

“무엇이 지나갔는지”보다

“무언가 지나간 흔적”만 보게 됩니다.

그 결과 탐지는

정황 중심, 확률 중심이 될 수밖에 없습니다.

4️⃣ SOAR는 문제를 해결하지 못하고, 비용 구조를 복잡하게 만듭니다

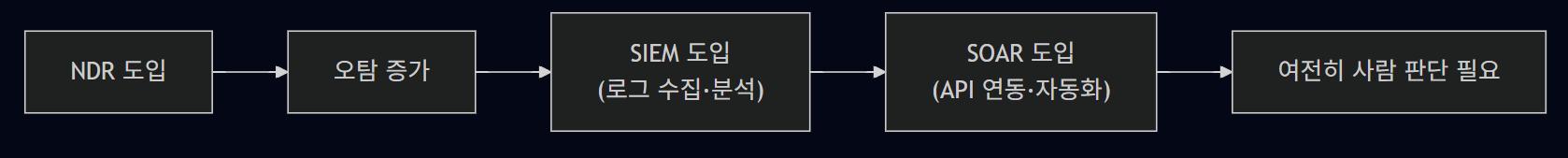

NDR 도입 이후 오탐(False Positive)이 급증하면,

현장에서는 이를 처리하기 위해 로그를 한곳에 모을 필요가 생깁니다.

이 과정에서 가장 먼저 도입되는 것이 SIEM입니다.

SIEM을 통해:

- NDR, 방화벽, 서버, EDR 로그를 수집·상관 분석하고

- 오탐 여부를 사람이 판단할 수 있는 근거 데이터를 확보합니다.

이후 자연스럽게 등장하는 요구는 다음입니다.

“매번 사람이 로그인해서 확인하지 말고,

API로 연동해서 자동으로 대응하면 안 될까?”

이 요구를 충족시키기 위해

SOAR가 도입됩니다.

하지만 여기서 중요한 현실이 드러납니다.

- SOAR 자체에는 판단에 필요한 데이터가 없습니다

- SIEM, TI, EDR 등 외부 시스템의 데이터를

API로 호출해 연결하는 워크플로우 엔진일 뿐입니다

결국 운영 구조는 다음과 같이 복잡해집니다.

flowchart LR

A["NDR 도입"] --> B["오탐 증가"]

B --> C["SIEM 도입<br/>(로그 수집·분석)"]

C --> D["SOAR 도입<br/>(API 연동·자동화)"]

D --> E["여전히 사람 판단 필요"]

즉, SOAR는 오탐 문제를 해결하지 못한 채,

운영 구조와 비용만 증가시키는 역할을 하게 됩니다.

이 과정에서 많은 조직이

“차단 자동화”를 기대하지만,

실제로는 오탐 리스크 때문에 자동 차단 기능을 비활성화한 채

조사 자동화(Enrichment) 용도로만 운영하게 됩니다.

이것이 바로

NDR + SIEM + SOAR 구조가 ‘비용의 악순환’이 되는 이유입니다.

5️⃣ 결국 문제는 ‘사람’입니다

IPS·NDR을 제대로 운영하려면:

- 오탐을 판별할 숙련된 인력

- 24시간 관제 체계

- 장비와 환경을 이해하는 경험

이 필요합니다.

하지만 현실에서는:

- 담당자는 잦은 야간 대응으로 소진되고

- 숙련된 인력은 퇴사하며

- 장비만 남고 운영 능력은 사라집니다.

그 결과 IPS·NDR은

켜져는 있지만, 실제로는 쓰이지 않는 ‘좀비 장비’가 됩니다.

6️⃣ 그럼 대안은 무엇인가요?

대안은 단순히

“IPS 대신 다른 장비를 하나 더 넣자”가 아닙니다.

핵심은

네트워크의 정황보다

웹 요청·응답 본문, 계정 행위, 운영체제 이벤트 같은 실제 행위 데이터를

실시간으로 연결해 보는 것입니다.

즉, 필요한 것은:

- 네트워크 패턴 중심 ❌

- 확률적 경보 중심 ❌

이 아니라,

- 본문 기반 웹 분석

- 호스트 행위 분석

- 계정/권한 맥락 분석

- 실시간 상관분석 기반 XDR 구조

입니다.

이 지점에서

PLURA-XDR과 같은 데이터 중심 AI-XDR이 대안이 됩니다.

PLURA-XDR은:

- 요청·응답 본문 로그

- 운영체제 감사 로그

- 계정과 시스템 행위

를 함께 분석하여,

네트워크 장비가 놓치는 공격의 실제 맥락을 더 정확히 볼 수 있도록 돕습니다.

즉, 핵심은

정황 증거 중심의 탐지에서 벗어나

행위와 맥락 중심의 판단 구조로 이동하는 것입니다.

7️⃣ 실제로 쓰이고 있는 장비인가? 판단 체크리스트

다음 질문에 “예”라고 답하지 못한다면,

그 장비는 실질적으로는 이미 죽어 있는 장비일 수 있습니다.

- 지금 이 장비가 차단 모드로 실제 운영되는가?

- 오탐이 발생했을 때 팀이 감당 가능한 수준인가?

- 야간·주말에도 실제 대응 프로세스가 연결되는가?

- 이 장비가 생성한 경보만으로 의사결정이 가능한가?

- 도입 이후 추가 장비(SIEM, SOAR, 헌팅) 없이도 운영되는가?

- 조직이 이 장비를 실제로 신뢰하고 있는가?

정리하면

IPS·NDR이 아직도 사용되는 이유는

효과적이어서가 아니라,

버리지 못하는 구조에 갇혀 있기 때문입니다.

- 컴플라이언스는 존재만 요구하고

- 조직은 책임을 회피하며

- 현장은 오탐을 감당하지 못하고

- 사람은 계속 소모됩니다.

기술은 이미 한계를 드러냈지만,

조직과 제도는 아직 그 사실을 인정하지 못하고 있습니다.

보안 장비를 선택할 때 물어야 할 질문은

“있느냐”가 아니라

“실제로 쓰고 있느냐”입니다.

그리고 이제는 한 걸음 더 나아가

이 질문도 함께 해야 합니다.

“정황을 보는 장비인가,

실제 행위를 보는 장비인가?”

추천 글

IPS·NDR의 역할과 한계, 그리고

왜 많은 조직에서 이 장비들이 ‘유지되지만 활용되지 않는 상태’로 남게 되는지에 대해서는

아래 글에서 더 자세히 다루고 있습니다.

📚 IPS와 NDR 차이와 한계 https://blog.plura.io/ko/column/ips_vs_ndr/

📚 중소·중견 기업, 심지어 대기업에서도 NIPS/NDR은 정말로 필요할까? https://blog.plura.io/ko/column/ips_ndr_needed/