진학사 캐치(CATCH) 개인정보 유출 사고 사례

2026년 3월, 취업 정보 플랫폼 진학사 캐치(CATCH)에서 대규모 해킹 시도와 개인정보 유출 사고가 발생했습니다.

이번 사고는 외부에서 이미 유출된 계정 정보를 활용해 자동화된 로그인을 시도하는 크리덴셜 스터핑(Credential Stuffing) 공격 양상으로 볼 수 있으며, 실제로 일부 회원 정보가 유출된 것으로 공지되었습니다.

특히 수백만 건에 달하는 로그인 시도가 발생한 정황이 알려지면서,

비밀번호 재사용과 로그인 보호 정책의 한계, 그리고 실시간 탐지 체계의 중요성이 다시 한번 드러났습니다.

1. 정찰 (Reconnaissance)

🔍 외부 유출 계정 정보 확보

- 공격자는 다크웹 및 각종 유출 데이터베이스를 통해

기존에 유출된 ID/비밀번호 조합을 확보 - 여러 서비스에서 동일한 비밀번호를 사용하는 사용자가 적지 않다는 점을 노려

취업 플랫폼 계정에도 같은 정보를 대입했을 가능성이 높음

2. 최초 침투

🚨 대규모 자동 로그인 시도

- 봇(Bot) 또는 스크립트를 이용해

수십만~수백만 건 이상의 로그인 시도가 이루어진 것으로 알려짐 - 이 과정에서 일부 계정은 실제 로그인에 성공

- 다음과 같은 보안 취약점이 공격 성공 가능성을 높였음

- 비밀번호 재사용

- 로그인 시도 제한 부족

- MFA(다중 인증) 미적용

3. 정보 수집

🗄️ 회원 개인정보 유출 (확인됨)

-

공격자는 로그인에 성공한 계정을 통해 회원 개인정보를 실제로 조회 및 탈취

-

진학사 캐치 측 공지에 따르면, 다음 정보가 유출된 것으로 확인됨

- 성별

- 생년월일

- 휴대전화번호

- 주소

- 이메일

- ID

- 내부 회원 관리 데이터 7종

-

추가로 유출된 내부 회원 관리 데이터 항목

- (구) 캐치알바회원 여부

- 캐치캠퍼스 추가정보 인증 여부

- 휴대전화번호 인증 날짜

- 진학사이트 유입 여부

- 캐치 회원가입일

- 이력서 공개 여부

- 회원정보 최종 수정일

-

단, 아래 정보는 유출 대상에서 제외된 것으로 안내됨

- 성명

- 비밀번호

4. 정보 유출 및 악용

📤 2차 공격 활용 가능성

- 유출된 개인정보와 침해된 계정 정보는 다음과 같이 악용될 수 있음

- 추가 크리덴셜 스터핑 공격

- 피싱 및 스피어 피싱 공격

- 계정 재판매 및 불법 거래

- 특히 취업·구직 플랫폼 이용 정보는

사용자의 상황과 관심사를 추정하기 쉬워

정교한 사회공학 공격으로 이어질 가능성이 큼

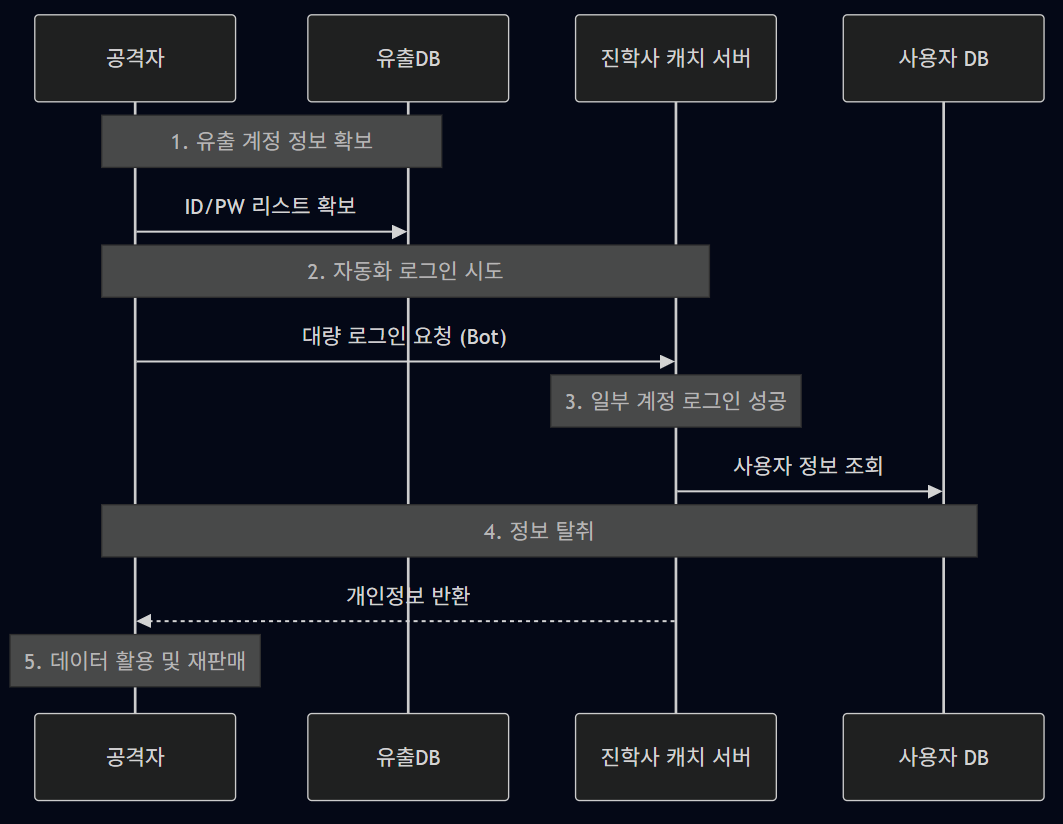

5. 공격 방법 개념도

sequenceDiagram

participant 공격자

participant 유출DB

participant 캐치서버 as 진학사 캐치 서버

participant 사용자DB as 사용자 DB

Note over 공격자,유출DB: 1. 유출 계정 정보 확보

공격자->>유출DB: ID/PW 리스트 확보

Note over 공격자, 캐치서버: 2. 자동화 로그인 시도

공격자->>캐치서버: 대량 로그인 요청 (Bot)

Note over 캐치서버: 3. 일부 계정 로그인 성공

캐치서버->>사용자DB: 사용자 정보 조회

Note over 공격자, 사용자DB: 4. 개인정보 탈취

캐치서버-->>공격자: 개인정보 반환

Note over 공격자: 5. 데이터 활용 및 재판매

🔎 이번 사건의 핵심 시사점

이번 사고는 단순히 특정 보안 제품의 유무 문제가 아니라,

로그인 보호 정책과 운영 방식, 그리고 탐지 체계 전반의 문제를 보여줍니다.

핵심 원인은 크게 세 가지로 정리할 수 있습니다.

- 비밀번호 재사용

- 로그인 보호 정책 부족

- 로그 기반 실시간 탐지 미흡

특히,

수백만 건의 로그인 시도가 발생했음에도

이를 조기에 식별하고 차단하는 체계가 충분히 작동하지 못했다는 점이 핵심입니다.

🛡️ 대응 방안

사용자 측

- 서비스별 비밀번호를 반드시 분리하여 사용

- MFA(2차 인증) 활성화

- 의심 로그인 알림 및 계정 활동 이력 수시 확인

기업 측

- 로그인 시도에 대한 Rate Limit / CAPTCHA 적용

- Credential Stuffing 탐지 로직 구축

- 비정상 로그인 패턴에 대한 실시간 차단

- 해외 IP·이상 징후 로그인에 대한 추가 인증 강화

- 무엇보다 중요한 것은,

“로그를 남기고, 분석할 수 있어야 한다”

🌟 PLURA-XDR 관점

이번 사고는 단순한 로그인 실패 이벤트의 누적이 아니라,

로그를 기반으로 탐지했어야 할 공격입니다.

PLURA-XDR은 다음과 같은 데이터를 통합 분석합니다.

- 웹 요청 본문 로그

- 인증 및 세션 로그

- 사용자 행동 로그

- 보안 이벤트 로그

이를 통해 단순한 로그인 실패 횟수만 보는 것이 아니라,

“정상 로그인처럼 보이는 공격”까지 식별하고 대응할 수 있도록 지원합니다.

📑 결론

진학사 캐치 개인정보 유출 사고는

고도의 제로데이 공격이라기보다,

이미 널리 알려진 공격 유형에 대해

로그인 보호 정책과 로그 기반 탐지가 충분히 작동하지 않았을 때 어떤 일이 벌어지는지를 보여준 사례입니다.

이제 보안의 기준은 더욱 분명해졌습니다.

보안의 출발점은 기록이다.

로그가 없으면 탐지도 어렵고,

탐지가 안 되면 대응도 늦어지며,

대응이 늦어지면 피해는 결국 사용자에게 돌아갑니다.

함께 읽기

- 전자신문 기고: 보안의 출발점은 기록이다

- 진학사 캐치 공지: 개인정보 유출 관련 안내 및 사과문