裁判行政処 電算網ハッキングシナリオ

By PLURA

司法部の電算網が北朝鮮のハッキング組織「ラザルス」と推定される集団の攻撃を受け、少なくとも17,998人の個人情報が流出しました。

内部・外部ネットワーク間の「ポート」(ネットワーク通信経路)の開放と不十分なアカウント・パスワード管理などのセキュリティ脆弱性を悪用し、合計で1,014GBにおよぶ大量のデータが外部に流出したとされています。

1. 偵察(Reconnaissance)

🔍 内部・外部ネットワークの接続確認および脆弱性の把握

- 内部ネットワークと外部ネットワークがポートを通じて自由に通信可能な構成であることを確認。

- 内部・外部ネットワークの管理アカウントが推測しやすい初期パスワードで設定されていることを把握。

2. 初期侵入

🚨 マルウェアの配布と侵入

- 外部ネットワーク用PC(インターネット接続用)9台を事前にハッキングしてマルウェアを設置。

- これらのPCを中継地点として使用し、内部のスキャンサーバーにマルウェアを配布(推定80番ポート使用)。

3. 情報収集

🗄️ 電子訴訟サーバーへのアクセスおよび大量データの取得

- ハッカーは内部スキャンサーバーとの連携プロセスを悪用して電子訴訟サーバーにアクセス。

- PDFファイルとして保存されていた住民登録番号、診断書、婚姻関係証明書などの訴訟文書一式を入手。

- 暗号化が施されていない住民番号などのセンシティブ情報を含む1,014GBのデータを大量に収集。

4. 情報流出

📤 外部へのデータ転送

- スキャンサーバーが45100番ポートを通じて外部ネットワークへデータを送信するように操作。

- 8か月間ハッキングの事実に気づかず、遅延報告が行われ、その間に大規模なデータ流出が発生。

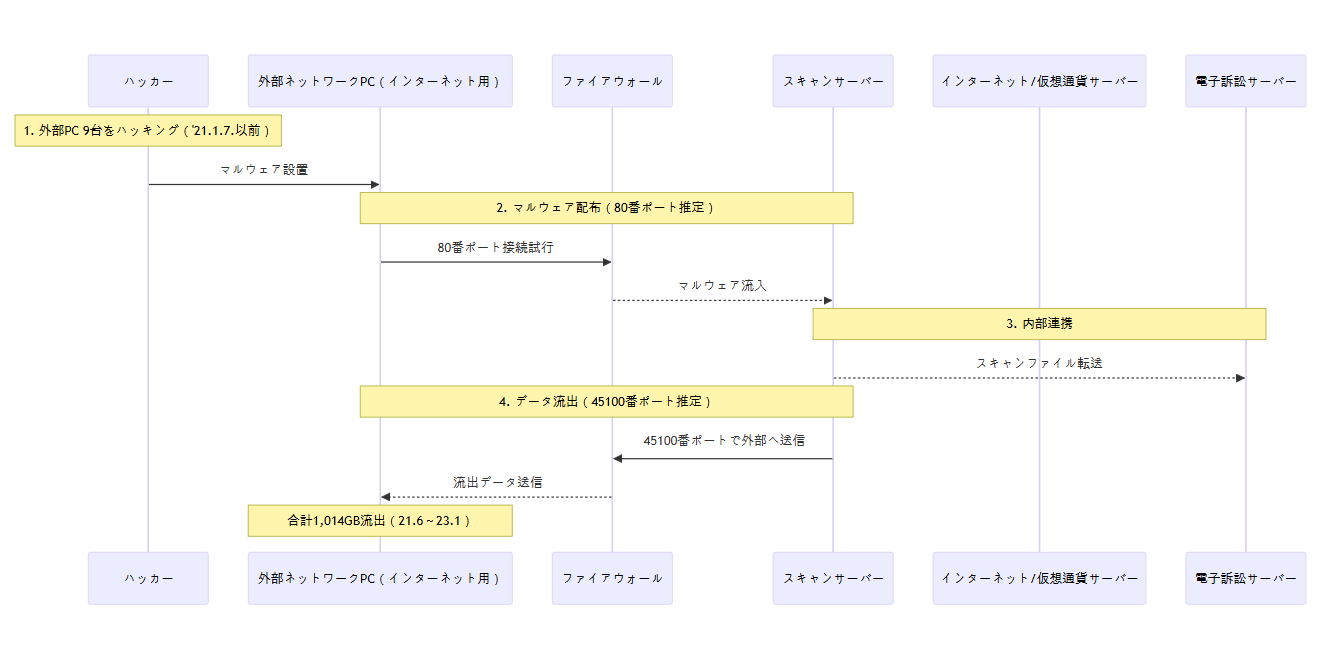

5. 流出方法の概念図

sequenceDiagram

participant ハッカー

participant 外部PC as 外部ネットワークPC(インターネット用)

participant ファイアウォール

participant スキャンサーバー

participant インターネットサーバー as インターネット/仮想通貨サーバー

participant 電子訴訟サーバー

Note over ハッカー: 1. 外部PC 9台をハッキング('21.1.7.以前)

ハッカー->>外部PC: マルウェア設置

Note over 外部PC, スキャンサーバー: 2. マルウェア配布(80番ポート推定)

外部PC->>ファイアウォール: 80番ポート接続試行

ファイアウォール-->>スキャンサーバー: マルウェア流入

Note over スキャンサーバー, 電子訴訟サーバー: 3. 内部連携

スキャンサーバー-->>電子訴訟サーバー: スキャンファイル転送

Note over スキャンサーバー, 外部PC: 4. データ流出(45100番ポート推定)

スキャンサーバー->>ファイアウォール: 45100番ポートで外部へ送信

ファイアウォール-->>外部PC: 流出データ送信

Note over 外部PC: 合計1,014GB流出(21.6~23.1)