最新のセキュリティトレンド、革新的な技術アプローチ、

そしてキャリアの歩みを通じて

専門家たちの考えや経験をご紹介します。

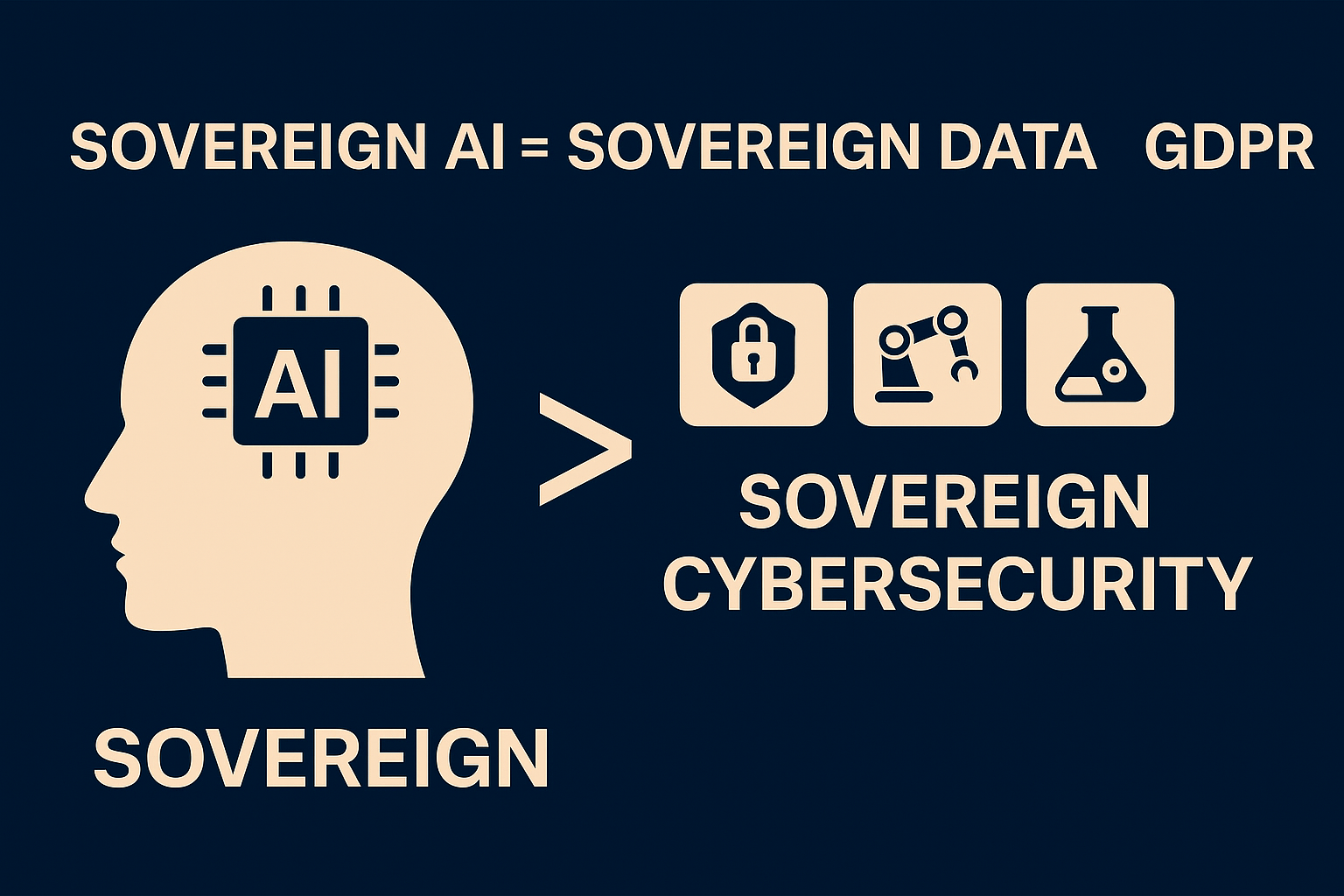

ソブリンAI、データ主権、そしてGDPR: ガラパゴスを超えて

🌐 ソブリンAIは「国産AI」だけを意味しない

最近、国内で議論されているソブリンAI(Sovereign AI)は「国内で開発されたAI」または「外国産AIを排除した国産AI」と誤解されています。

しかし、これはガラパゴス化した閉鎖的エコシステムを作る危険があり、本来の概念とはかけ離れています。...

![[政策提案] AI100兆時代、成功的推進のための10大産業エコシステム構築 ✨](https://blog.plura.io/cdn/column/policy-proposal-ai.png)

[政策提案] AI100兆時代、成功的推進のための10大産業エコシステム構築 ✨

国家成長ファンド100兆ウォンとAIエコシステム構築の必要性

もっと読む政府は民官合同で100兆ウォン規模の国家成長ファンドを造成し、AI中心の成長戦略を推進しています。

このような巨大な投資が実際の成果につながるためには、AI研究開発とともにそれを支える産業エコシステムが同時に成長する必要があります。

本...

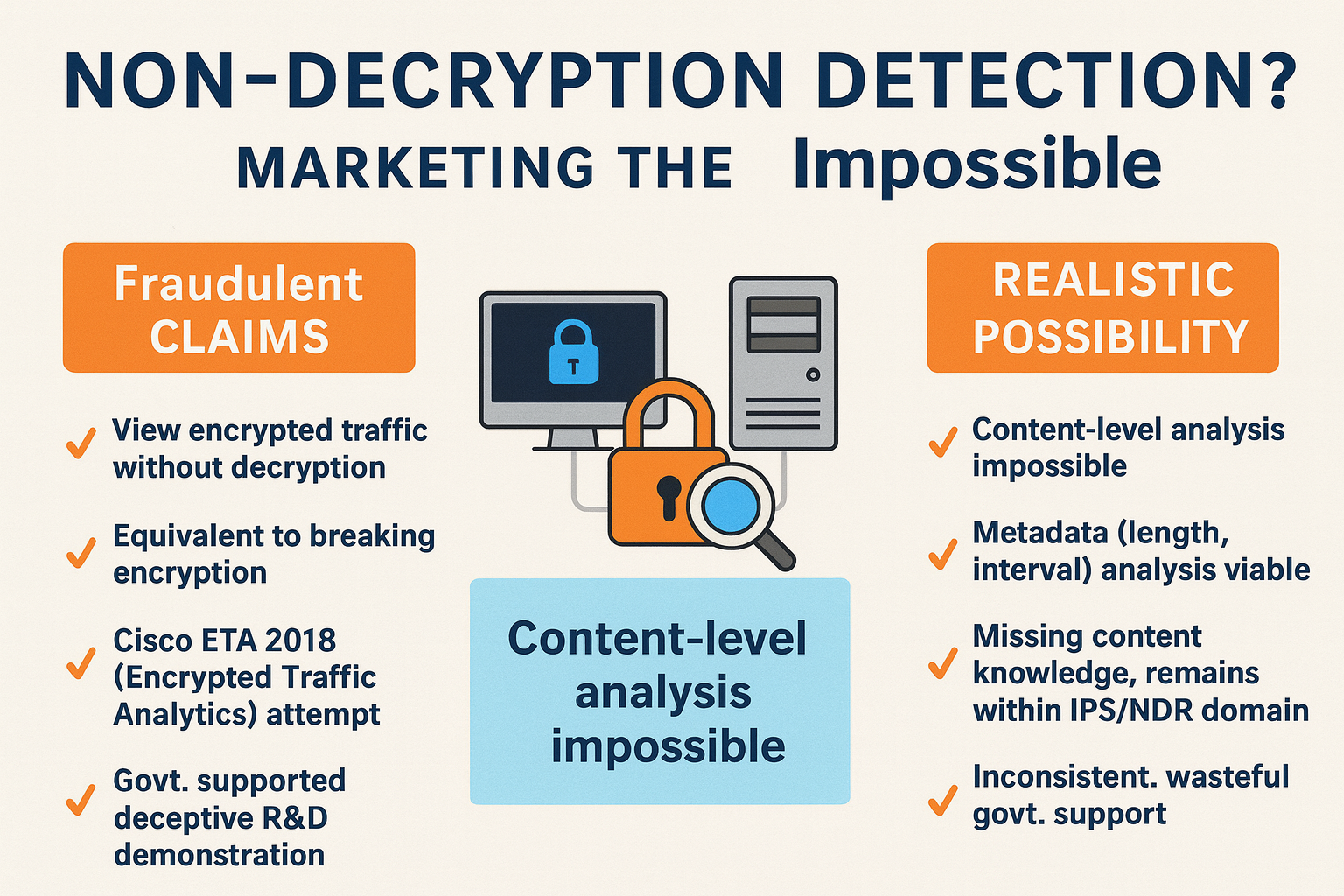

“非復号化検知(Non-Decryption Detection)?” — 不可能を包装したマーケティング

🔐 要旨:「復号せずに暗号化されたトラフィックの内容を検知する」という主張は、暗号を破ったという意味と実質的に同じであり、現在の公開暗号技術(AES/TLS)の安全性の前提と正面から衝突します。

実際に可能なのは、メタデータに基づく間接的な推測のみであり、この機能はすでにIPS/NDR製品が以前から...

![[イソップ寓話] 城を守る方法 🏰](https://blog.plura.io/cdn/column/policy-fable.png)

[イソップ寓話] 城を守る方法 🏰

城を守る方法 🏰

昔々、大きな国に宝物💎で満ちた城がありました。

王👑はこの城を守るために管理人を選びました。

管理人は剣⚔️を使ったことも、戦闘をしたこともありませんでしたが、試験📜が得意で選ばれました。

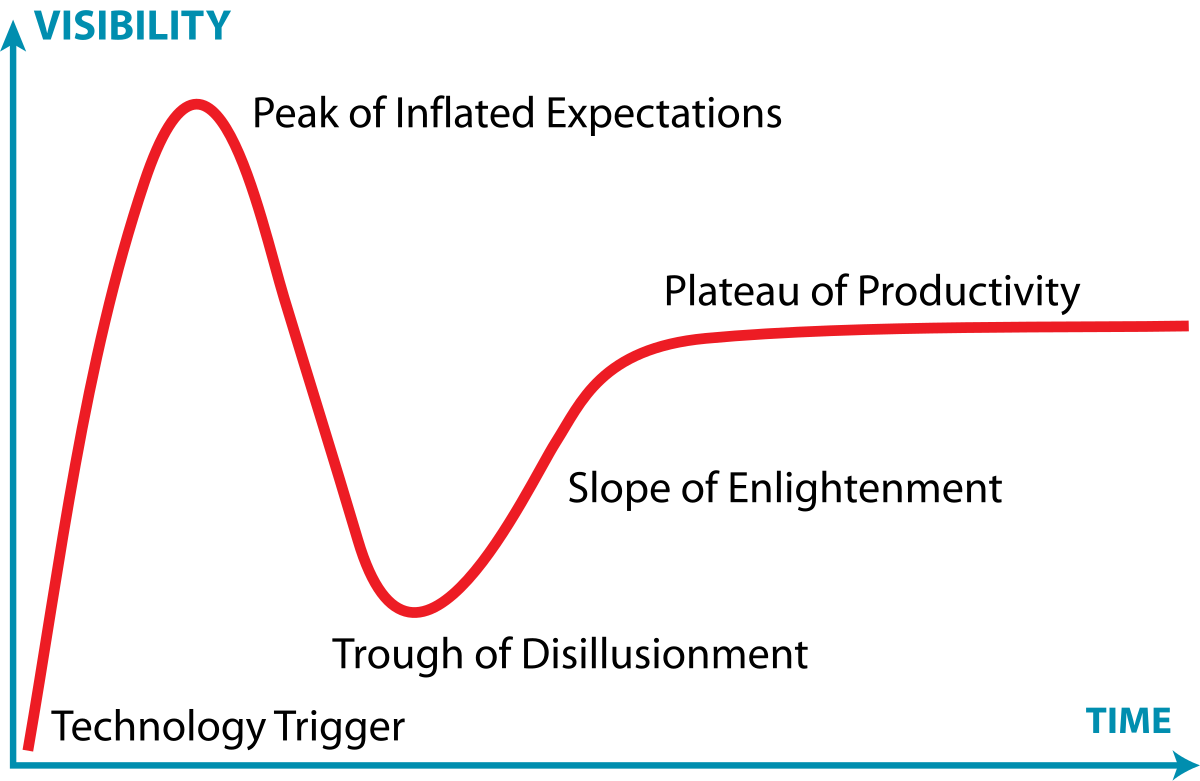

Gartnerのハイプ・サイクルで見るSIEMとSOAR – なぜ両者に限界があるのか?

📊 Gartnerのハイプ・サイクルによると、SOARは「幻滅の谷」、SIEMは「生産性の高原」に位置しています。

見た目ではSOARは期待を失い、SIEMは成熟期に入ったように見えます。

しかし、実際の現場ではどちらの技術も現在のセキュリティ課題を根本的に解決できていないとの指摘が続いています。

...

もっと読む

SSL VPNは使っても大丈夫? 侵害につながるエッジ機器の幻想

📉 多くの企業が外部勤務者と内部システムとの安全な接続のために SSL VPN を導入しています。しかし、本当に安全でしょうか?

近年発生した国内外の侵害事件を見ると、その多くの初期侵入経路が SSL VPN機器 でした。

もっと読むSSL VPNは今やセキュリティの入り口ではなく、侵害の入口となっていま...

SentinelOneの自律型AIセキュリティは本当にAIなのか?

📉 最近のグローバルなセキュリティソリューション市場では、「AIベースの自律型セキュリティ」という表現が流行しています。SentinelOneも例外ではありません。しかし、果たしてSentinelOneが言う「AI」は、私たちが考えるAIと同じなのでしょうか?

結論から言えば、SentinelOne...

もっと読む

ウェブファイアウォール回避攻撃に対応する

🛡️ ウェブファイアウォール、完璧でしょうか?

ウェブファイアウォール(WAF)はウェブサービスのセキュリティにおける核心的な手段です。しかし、繰り返される例外処理と回避攻撃は、運営者と開発者の両方に悩みをもたらします。