最新のセキュリティトレンド、革新的な技術アプローチ、

そしてキャリアの歩みを通じて

専門家たちの考えや経験をご紹介します。

PLURAはAI時代のサイバーセキュリティにおける新たなマイルストーンです

🧭 本記事の結論(3行要約)

- LLM時代に急増した製品は大きく (1) LLMラッパー と (2) AI仲介・プラットフォーム に分かれますが、両者とも構造的な限界を抱えています。

- 最終的に生き残る企業は 独自データ · 強力なワークフロー · 圧倒的なUX という「武器」を持つ企業です。...

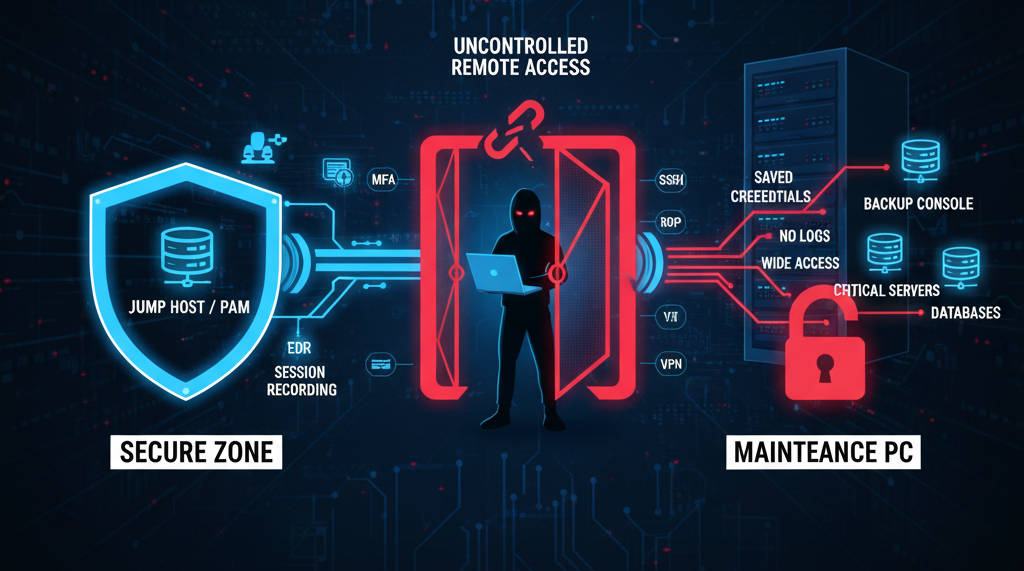

保守業者を通じた侵入、こう防ぐ — 遠隔点検・管理PCが「最初のハッキング経路」になる理由と標準対応案

もっと読む核心メッセージ 「保守用の管理PCと遠隔接続手順は、すなわち組織内部へと通じる門です。

この門を統制しなければ、最も弱い環が最初の侵入地点となります。」

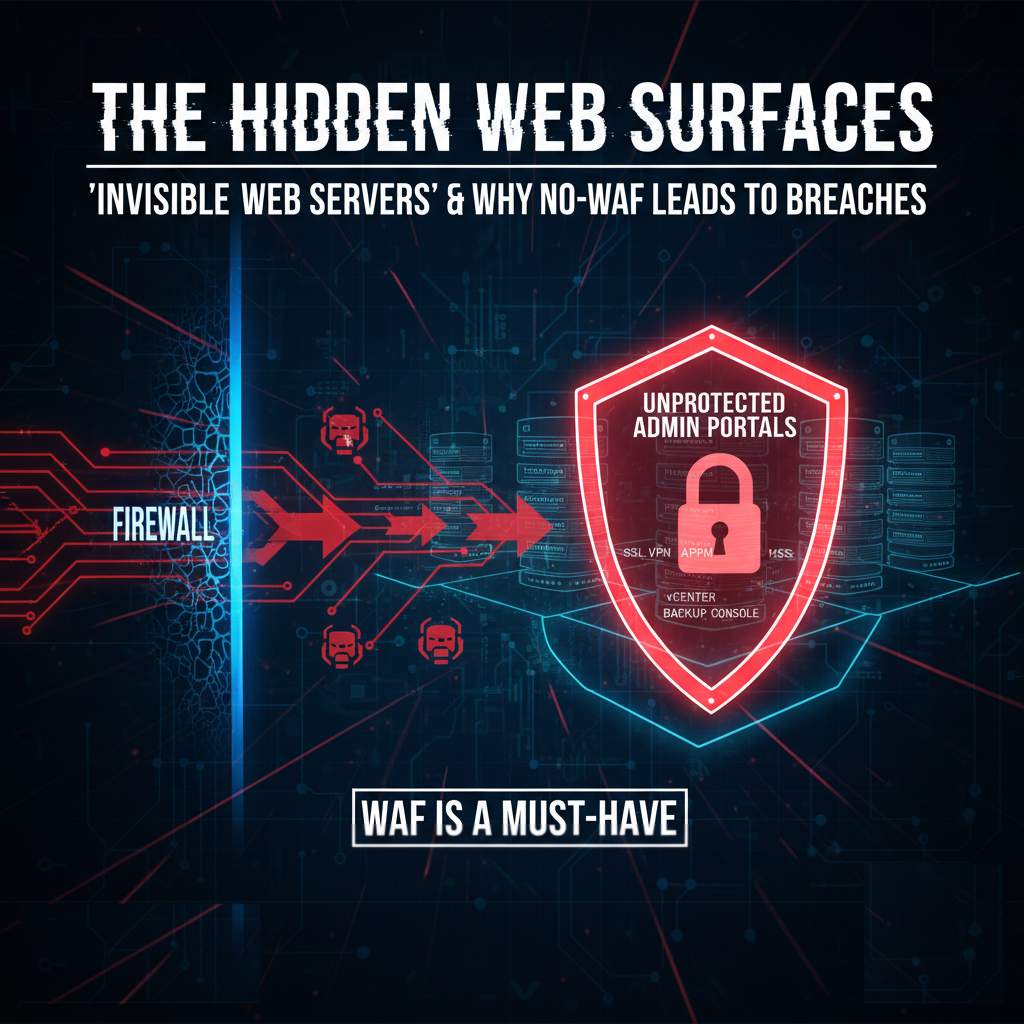

「ウェブサーバーだとは思われない」セキュリティ・インフラ機器たち — WAFなしで運用すると、なぜ事故につながるのか

もっと読む問題の本質 「ブラウザで接続する管理ポータルがあるなら、それはすなわちウェブサーバーです。」 しかし、多くの組織がこれを認識しないままウェブアプリケーションファイアウォール(WAF)の外側で運用しています。その結果、繰り返される最初の侵入地点となってしまいます。

‘完璧なセキュリティはない’に埋没しないでください。

一行のフレーズ

「完璧は宣言ではなく証拠だ」 — 問題を正確に定義し、十分に準備すれば、私たちは「完璧」を運営できる。

もっと読むキャンペーン宣言 — Stop Fear Marketing in Security

この記事は、「完全なセキュリティはありません」の式のホラーマーケティングを中止しようはキ...

ソバリンAIの始まりは「ソバリンデータ」だ

まとめ 1行

もっと読むAI防衛はデータゲーム です。今失敗の本質は データがなくて と、正解は 防御用データを「生成」する運用転換です。 Webはリクエスト・応答本文、サーバーは監査ポリシーを有効にするで新しいログを作成 AIが働く資料を供給してください。

攻城戦で城を守る方法🏰⚔️

昔、城壁🧱が高くて堀🌊が深い国がありました。

少ない城壁を越えられず、残りの道は城門だけでした。

今日の私たちのシステムも同じです。 ファイアウォールでアウトラインは閉じており、唯一の開いたドアはWebサービス(80/443)です。 だから攻撃者は声門を正面突破するより、城の中に「洗作(バックド...

もっと読む

声門誌の最後の使命:アウトバウンドコントロール🏰👮

昔、声門誌の最も重要なことは、「入ってくる者」を調べることでした。

しかし、本当の危機は、三作が情報を抱いて再び「出る時」 に来ます。

今日のシステムも同じです。私たちは引入を防ぐのに慣れていますが、流出(アウトバウンド)を制御できない場合、戦闘は敗北します。

もっと読む

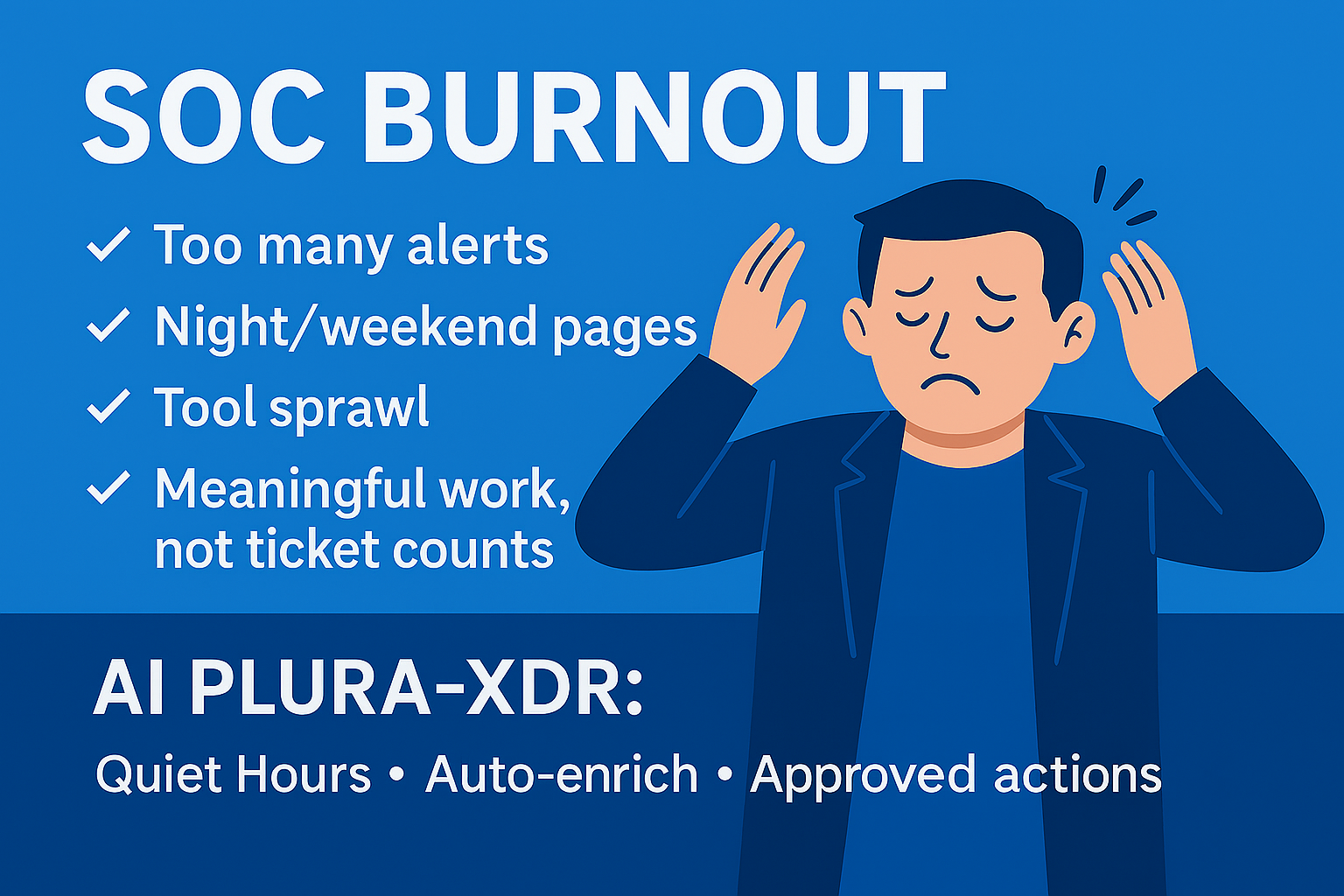

SOCアナリストのバーンアウト:なぜひどくなったのか、AI・PLURA-XDRはどう変えることができるのか? 😵💫

もっと読む1行のまとめ:

🚨アラームは多く、⏰時間は不足しており、🛠️ツールは増えても🧠コンテキストは不足しています。 解決策はアラームの総量を減らし(Noise↓)、最初の10秒でコンテキストを自動補強し(Context↑)、アクションを半自動化(Automation↑)することです。 そして何より意味の...