효율적인 보안 솔루션 활용법, 최적화된 도구 사용 방법,

그리고 기술적인 노하우를 통해 PLURA를 활용한

문제 해결의 새로운 기준을 제시합니다.

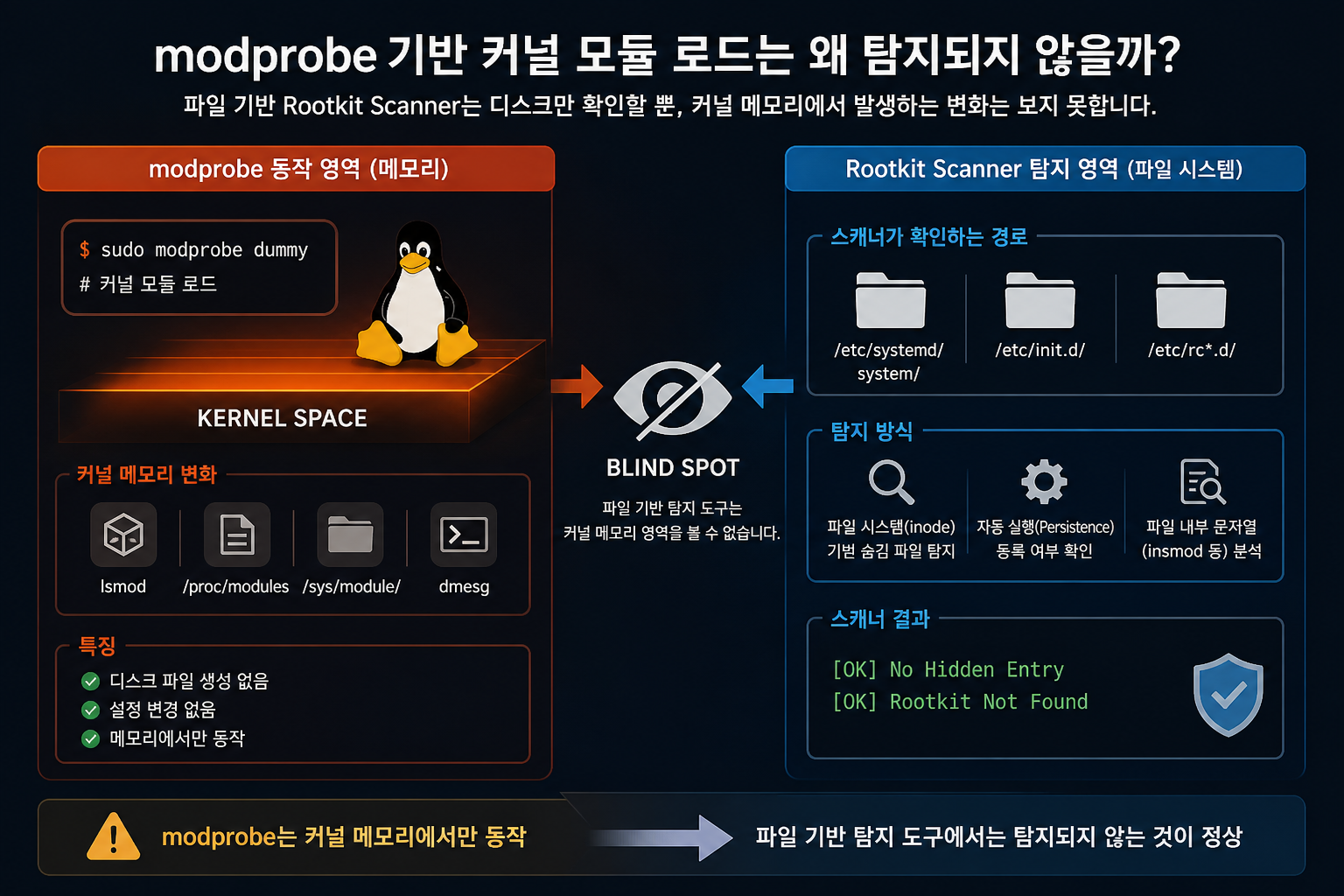

루트킷 탐지를 위한 방안

루트킷 탐지, 파일만 보면 충분할까요?

KISA는 리눅스 커널 루트킷 점검을 위한 가이드와 스크립트를 공개했습니다.

이는 매우 의미 있는 조치입니다. 루트킷은 일반적인 사용자 명령어만으로는 확인이 어렵고, 침해 이후에도 자신을 숨기도록 설계되는 경우가 많기 때문입니다....

더 읽기

AhnLab EPP와 PLURA-EDR, 무엇이 어떻게 다른가?

📉 최근 보안 시장에서는 EPP, EDR, XDR, AI, 자율 대응 같은 표현이 함께 쓰이면서

서로 다른 제품이 마치 비슷한 방식으로 동작하는 것처럼 보일 때가 많습니다.

AhnLab EPP와 PLURA-EDR도 얼핏 보면 둘 다 엔드포인트 보안 제품처럼 보일 수 있...

더 읽기

Elastic Defend와 PLURA-EDR, 무엇이 어떻게 다른가?

📉 최근 보안 시장에서는 EDR, XDR, AI, 자율 대응 같은 표현이 함께 쓰이면서

서로 다른 설계 철학의 제품이 비슷한 방식으로 동작하는 것처럼 보일 때가 많습니다.

Elastic Defend와 PLURA-EDR도 이름만 보면 비슷해 보일 수 있습니다.

하지만 먼...

더 읽기

SentinelOne과 PLURA-EDR, 무엇이 어떻게 다른가?

📉 최근 보안 시장에서는 EDR, XDR, AI, 자율 대응 같은 표현이 함께 쓰이면서

서로 다른 설계 철학의 제품이 마치 같은 방식으로 동작하는 것처럼 보일 때가 많습니다.

SentinelOne과 PLURA-EDR도 이름만 보면 비슷해 보일 수 있습니다....

더 읽기

워드프레스로 만든 사이트 필수 보안 TOP 10

워드프레스는 여전히 가장 널리 사용되는 CMS입니다.

그만큼 해커 입장에서도 가장 익숙하고, 자동화 공격 도구가 가장 많이 맞춰져 있는 플랫폼이기도 합니다.

문제는 워드프레스가 위험해서가 아니라,

워드프레스 사이트가 대개 다음과 같은 이유로 쉽게 표적이 된다는 점입니...

일반 WAF 환경에서 PLURA-WebProxy로 Web Body 정보를 관리하는 방법

많은 기업이 이미 일반적인 웹방화벽(WAF)을 운영하고 있습니다.

방화벽과 WAF를 거쳐 Web 서버로 연결되는 구조는 흔하고,

기본적인 접근 통제나 알려진 웹 공격 차단에는 충분히 유효합니다.

하지만 실제 보안 운영에서는 여기서 한 가지 중요한 한계가 드러납니다.

바...

더 읽기

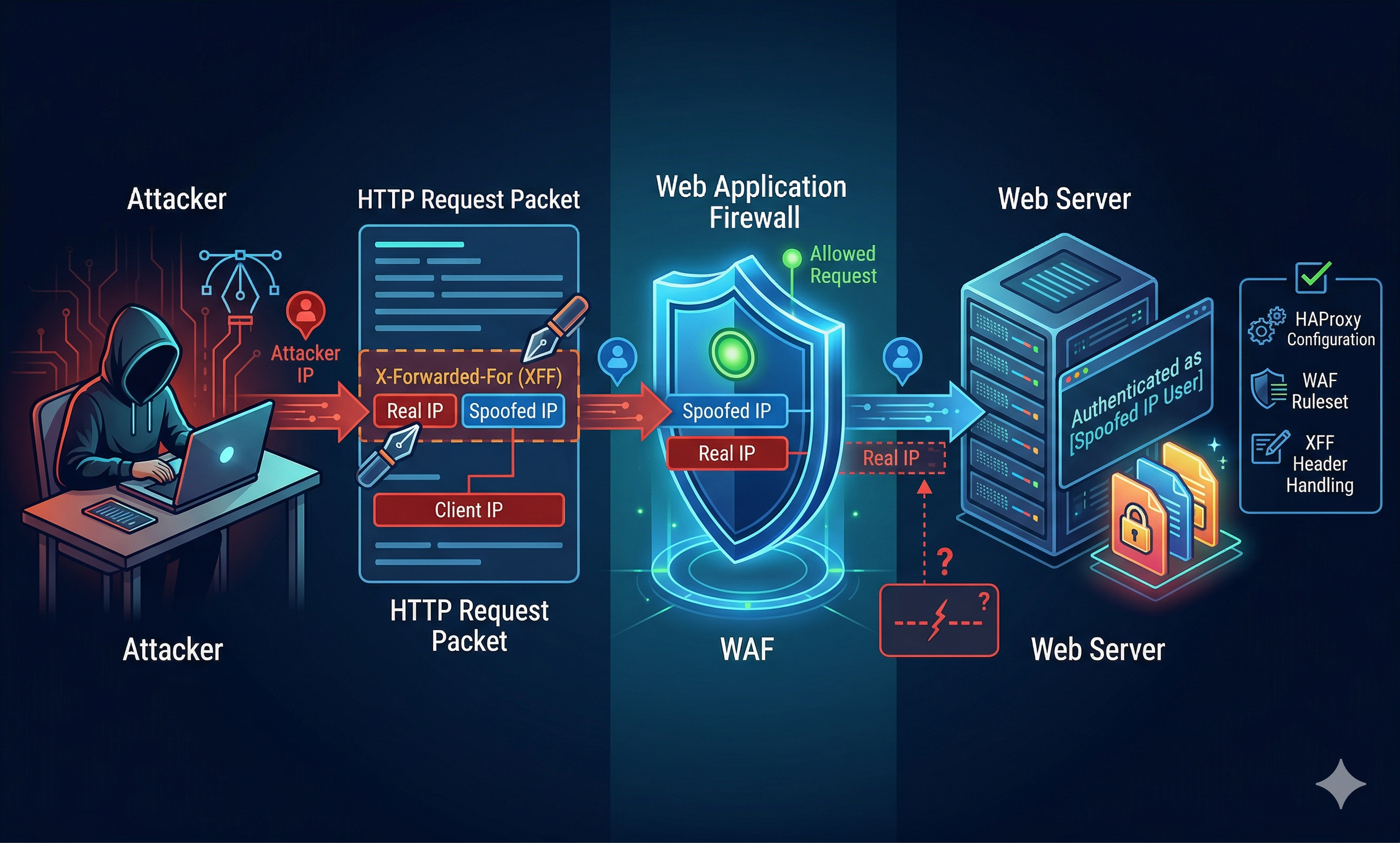

공격자는 왜 X-Forwarded-For를 조작하는가 — 웹방화벽이 놓치기 쉬운 실제 IP 우회 문제

🛡️ 공격자는 왜 X-Forwarded-For를 조작할까

웹 서비스 앞단에

CDN, 로드밸런서, 리버스 프록시, WAF가 놓이면

원 서버는 더 이상 인터넷 사용자의 실제 연결 IP를 직접 보지 못합니다.

이때 업계에서는 보통

X-Forwarded-For(XFF)...

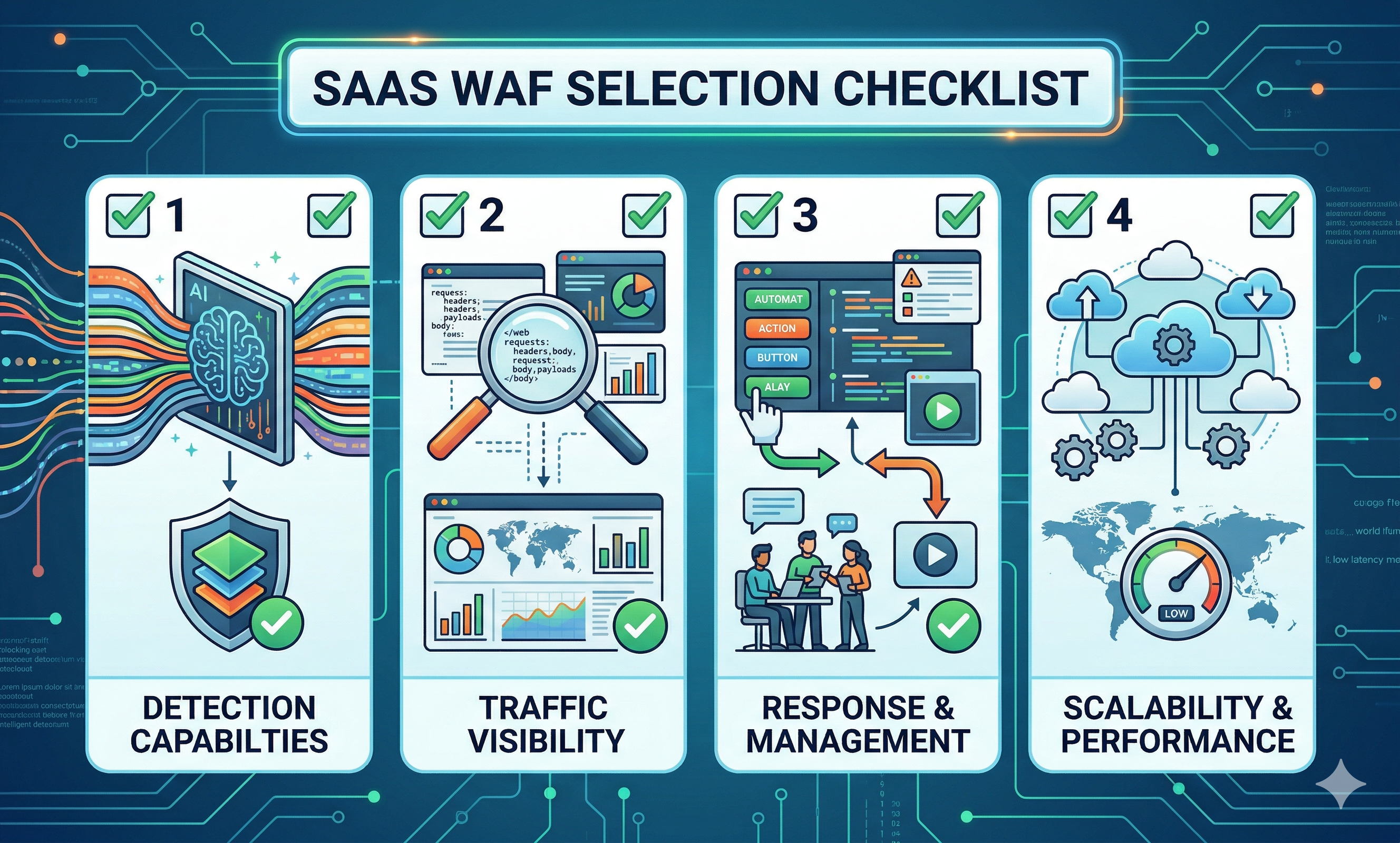

웹방화벽(WAF) 선택 체크리스트

🛡️ 웹방화벽(WAF) SaaS 선택 체크리스트

웹방화벽은 더 이상 단순한 HTTP 요청 차단 장비가 아닙니다.

현대 공격은

- 크리덴셜 스터핑

- JWT/세션 기반 인증 우회

- 웹쉘 업로드

- API 오용

- 데이터 유출

처럼 애플리케이션 + 계정 + 서버 내부 행위까지 확장됩니...

더 읽기