最新のセキュリティトレンド、革新的な技術アプローチ、

そしてキャリアの歩みを通じて

専門家たちの考えや経験をご紹介します。

火星に向かってマスクの巨大なパズル

🚀 序論: イーロン・マスクの創造的動機 – 火星植民地建設

イーロン・マスクの究極の目標は、火星に人類が住める植民地を建設することです。

しかし、火星には既存のインフラが一切なく、放射線、低温、低気圧といった

極限の環境問題を抱えています。

これを解決するには、輸送、エネルギー、通信、人工知能、ロ...

もっと読む

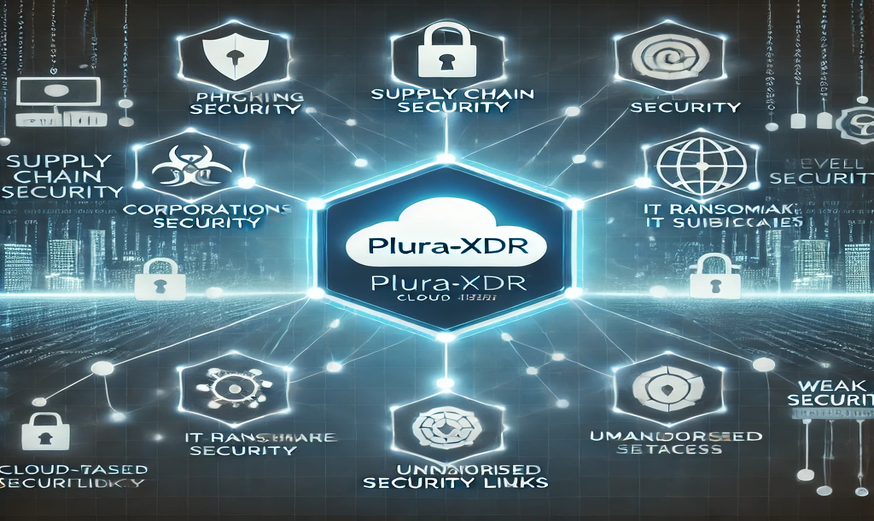

PLURA-XDRを活用したサプライチェーンセキュリティ強化策

🕵️♂️ キャンペーン: PLURA-XDRを活用したサプライチェーンセキュリティ強化策

1. 提案の背景

-

サプライチェーンセキュリティの脅威増大

近年、企業間の連携が複雑化するにつれ、サプライチェーン(Supply Chain)を狙ったサイバー攻撃が急増しています。特に、大企業と協力会社の間...

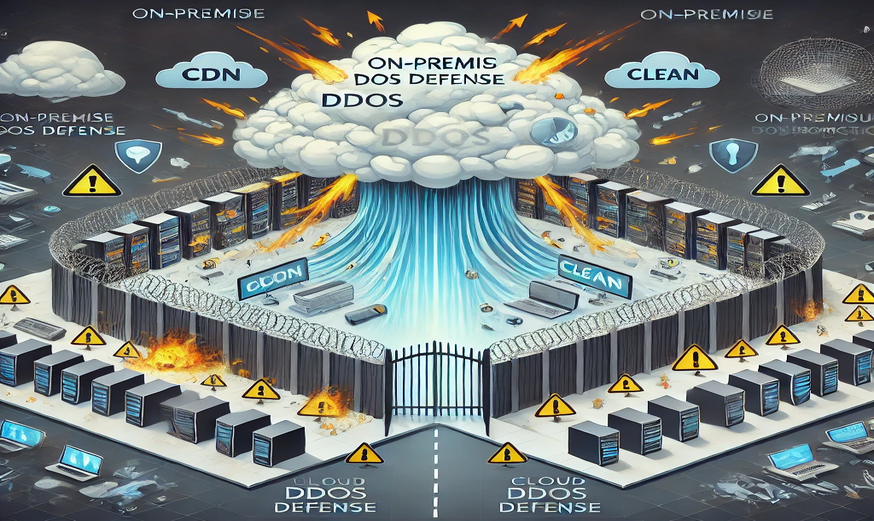

オンプレミスDDoS時代は終わった

🛑 もはやオンプレミスでDDoSを防ぐ時代は終わりました。

DDoS(分散型サービス拒否攻撃)は、大規模なトラフィックを利用するボリュメトリック(Volumetric)攻撃から、

アプリケーション層(L7)攻撃まで多様化しており、主要ターゲットはウェブサービスになっています。

公開されているウェブ...

必要に応じて必要なセキュリティのみを選択してください:PLURA vs。既存のセキュリティソリューション

🔍 一般的なセキュリティソリューションの課題

企業がセキュリティソリューションを導入する際に最も重視する要素は、コスト対効果です。

ファイアウォール、EDR、SIEM、WAFなど、さまざまなセキュリティソリューションがありますが、実際に使用される機能は20%にも満たない場合が多いのです。

問題は、使...

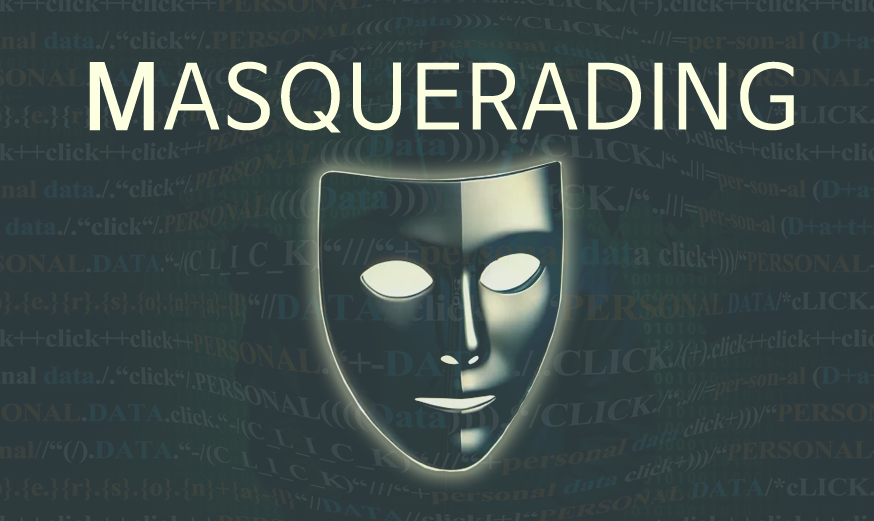

コピーされたシステムファイル、セキュリティソリューションは同じように見えるか?

🕵️♂️ マスカレーディング(Masquerading)、セキュリティソリューションは正規ファイルとマルウェアをどのように識別するのか?

サイバー攻撃はますます高度化しており、その中でも**マスカレーディング(Masquerading)**手法は

セキュリティソリューションを回避するための非常に効...

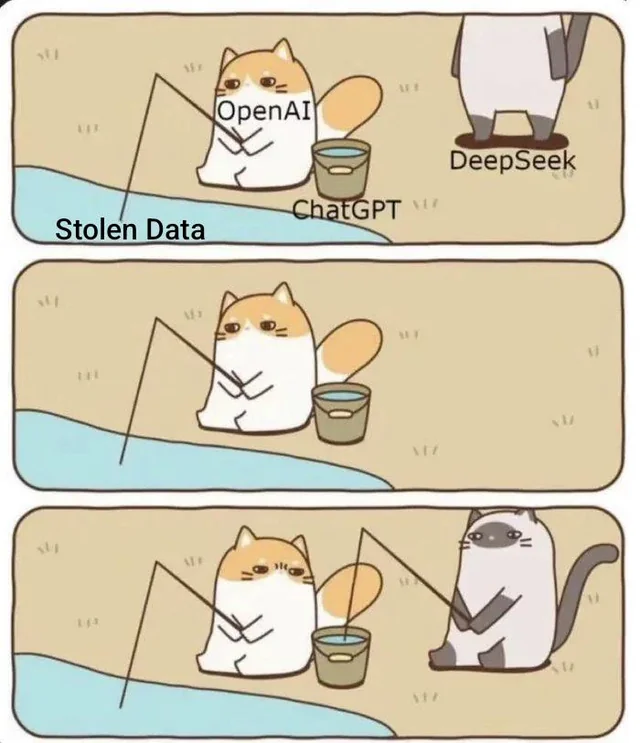

Deep Seekが触発した知識蒸留を理解する

💡 ディープラーニングモデルの軽量化がますます重要視される中、知識蒸留(Knowledge Distillation)が大きな注目を集めています。

この技術は、大規模なTeacherモデルが学習した知識を、より軽量なStudentモデルに「蒸留」して伝達することで、

推論速度とメモリ使用量を大幅に削...

ラージ言語モデル(LMM)トレンド分析

🤖🤖🤖 大規模マルチモーダルモデル(Large Multimodal Model, LMM) は、近年のAI業界で最も注目されている分野の一つです。

Transformerベースの高度な言語・画像・音声モデルが開発され、さまざまな産業での活用が急増しています。

特に、OpenAI...

もっと読む

どのくらいのユーザーがオンプレミス環境でインラインWAFを使用できますか?

🔍 オンプレミス環境におけるWebアプリケーションのセキュリティ強化には、Webアプリケーションファイアウォール(WAF)が不可欠です。

WAFの導入方式には、大きく分けてインラインモードとリバースプロキシモードの2種類があり、

企業は自社の環境に最適な方式を選択しています。

それでは、実際のオンプ...

もっと読む